多要素認証 (MFA)

多要素認証 (MFA) は、Splashtop Secure Workspaceに追加のセキュリティレイヤーを提供する強力なセキュリティ機能です。MFAは、ユーザー認証に2つ以上の証拠を要求することで、ワークスペースのセキュリティを強化し、不正アクセスからアカウントを保護します。Splashtop Secure Workspaceは、時間ベースのワンタイムパスワード (TOTP) 、セキュリティキー (パスキー) 、SMSを使った認証など、さまざまなMFAメソッドをサポートしています。

MFAを有効にすることは、いくつかの利点があります。

- セキュリティの強化:MFAによってセキュリティレベルが強化され、承認されたユーザーのみがSplashtop Secure Workspaceにアクセスできるようになります。

- 多様な検証方法:TOTP、WebAuthN (パスキー) 、SMSなどの広く使用されているMFA方法から選択でき、好みやニーズに最適な検証方法を選択できます。

- 柔軟性:Splashtop Secure Workspaceは、MFA設定の選択と管理を柔軟に行えるため、複数の MFA 方法をバックアップとして保持し、途切れることのないアクセスを実現できます。

MFAの設定を開始する前に、パスキーの設定、SMS メッセージの受信、認証アプリケーションを使用して TOTP コードを生成できるデバイスにアクセスできることを確認してください。

パスキーの3つのすごいポイント

-

1. パスワードじゃなくて鍵を使う

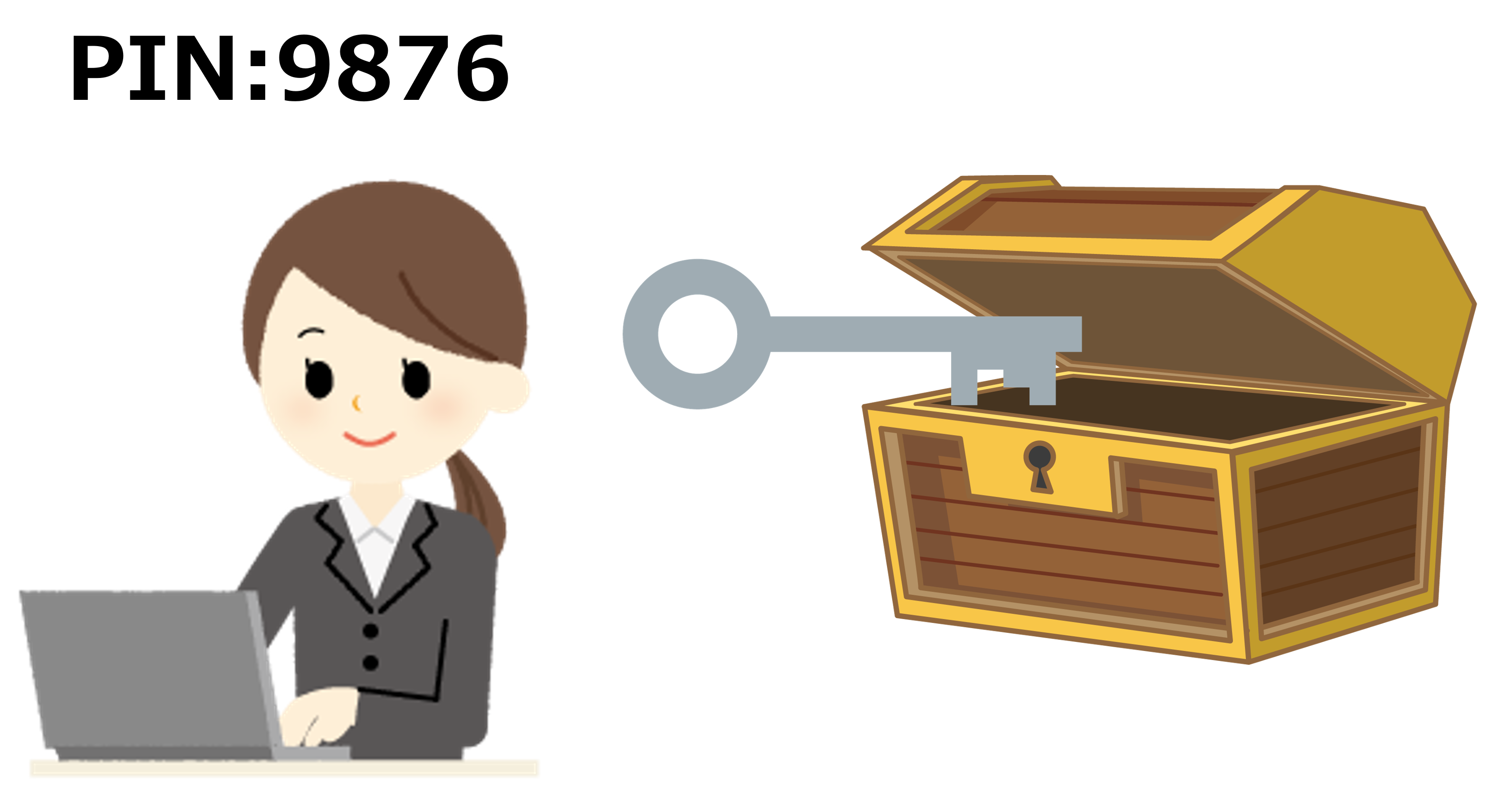

普段、サーバーにログインするときにはパスワードを使いますが、パスキーではパスワードの代わりに「鍵」を使います。この鍵は、物理的な鍵ではなく、デジタルな秘密のコードで、スマホやパソコンに保存されています。パスワードは誰かに知られてしまうと簡単に悪用される危険がありますが、パスキーはデバイス内に保存されているため、簡単には盗まれません。また、複雑なパスワードを覚える必要もないので、ユーザーにとって非常に便利です。

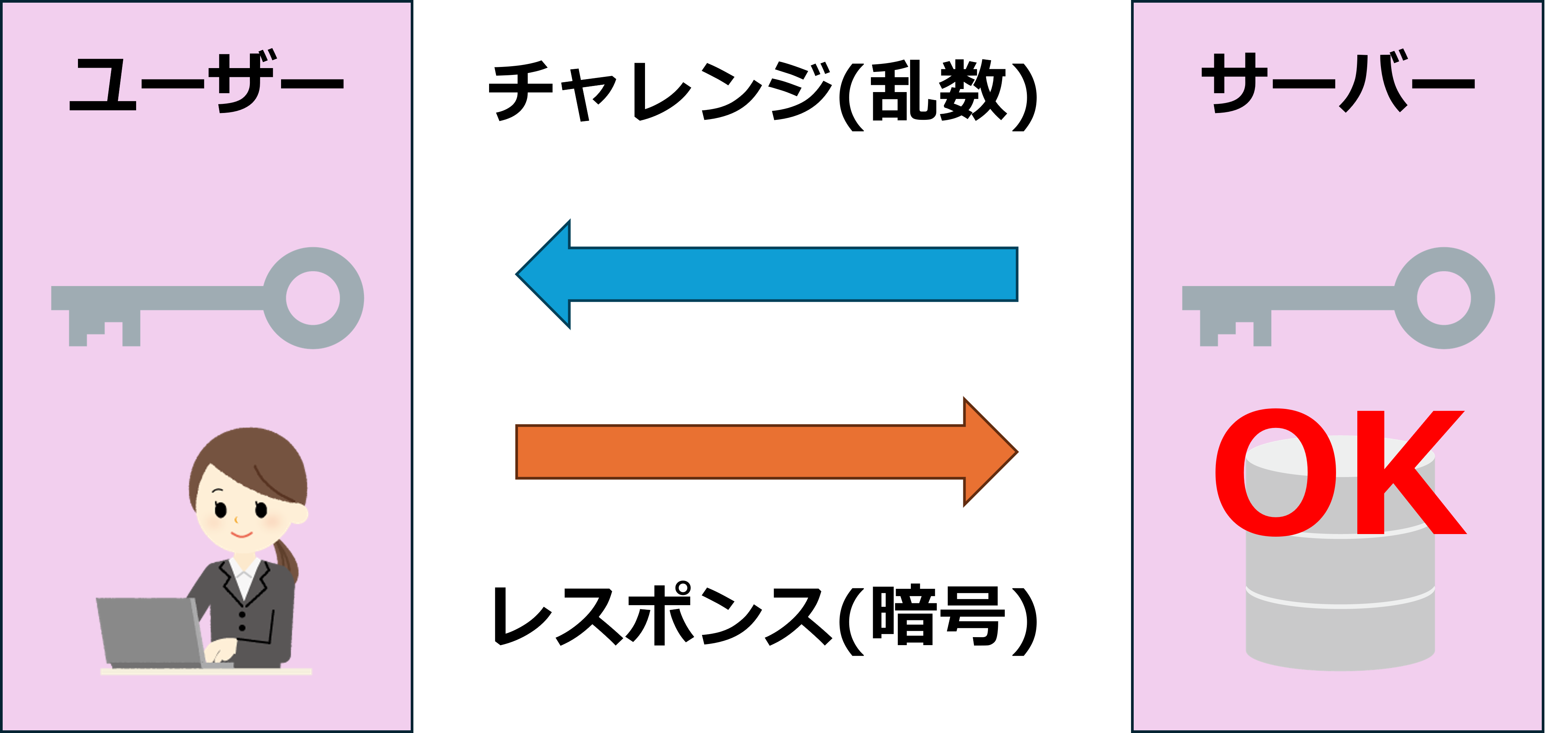

パスキーの具体的な流れとして、まず登録時にあなたのデバイスが鍵を作り、その鍵をサーバーに送ります。次に、ログイン時にはサーバーがチャレンジを送ってきます。デバイスは鍵を使ってそのチャレンジに答えを返し、ウェブサイトはその答えを確認して、あなたを認証します。

-

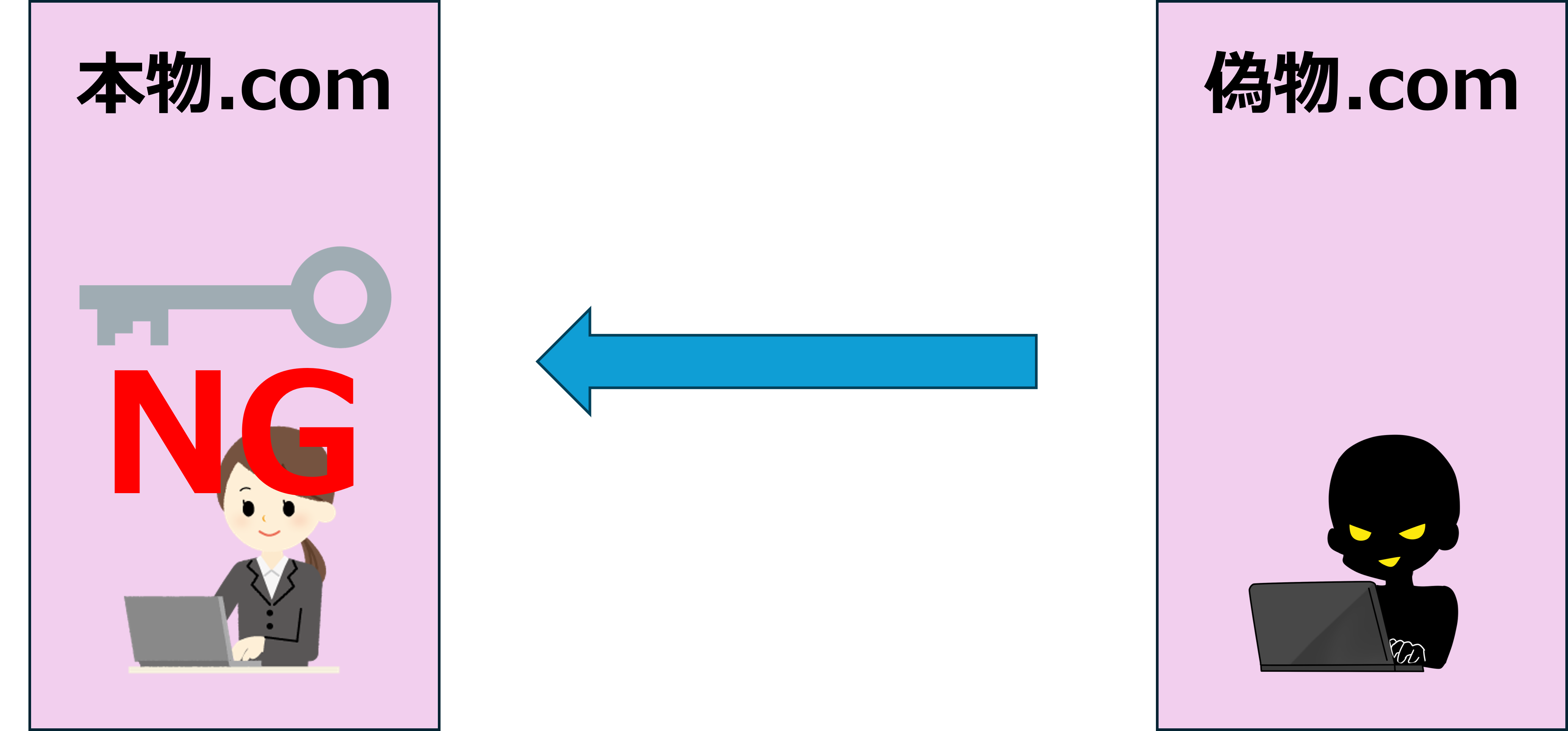

2. ウェブサイトごとに鍵を作る

パスキーは、各ウェブサイトごとに異なる鍵を作ります。例えば、「本物.com」というサイトと「偽物.com」というサイトがある場合、それぞれ専用の鍵が使われます。パスキーは特定のウェブサイトだけで使えるように設計されているので、たとえ「偽物.com」が「本物.com」を装っても、本物.comの鍵がないためにログインができません。これにより、フィッシング詐欺を防ぐことができます。

また、パスキーは通信が暗号化されているため、中間者攻撃にも強いです。攻撃者が途中でデータを盗んだとしても、正しい鍵を持っていなければ認証できない仕組みになっているからです。

-

3. 鍵を開ける仕組みが安全

ログインするとき、ウェブサイトは「チャレンジ」と呼ばれる特別な質問を送ります。この質問は毎回異なります。あなたのデバイスは、その質問に対して鍵を使って答えを返します。ウェブサイトはその答えを見て、「この人は本物だ」と確認します。これにより、誰かがこのやり取りを盗み見ても、鍵自体はわからないので、ログインすることはできません。この仕組みは非常に安全で、毎回異なるやり取りが行われるため、仮に盗まれても安全性が保たれます。

あなたには「魔法の鍵(秘密鍵)」があります。この鍵は特別で、あなたしか使えません。ある建物(サーバー)に入るとき、ドアは「今日の合言葉(チャレンジ)」を聞いてきます。ドアが言う合言葉は毎回違います。あなたはその合言葉に対して、魔法の鍵を使って特別な答え(署名)を作り出します。この答えは魔法の鍵なしでは作れません。ドアは「チェック装置(公開鍵)」を持っていて、あなたの答えが正しい魔法の鍵で作られたものかどうかだけを確認します。ドアは、鍵そのものを持っていなくても、答えが本物かどうかを判別できます。たとえ泥棒が合言葉(チャレンジ)やあなたの答え(署名)を見たとしても、魔法の鍵なしでは新しい答えを作ることはできません。ですから、泥棒は次の合言葉に対して正しい答えを作れないので、ドアを通れません。

パスキーは、パスワードよりも多くの面で安全です。フィッシング詐欺に強く、パスワードの使い回しを防ぎ、覚える必要がないため便利です。毎回違うやり取りが行われるため、盗まれても安全です。このように、パスキーは私たちの日常のセキュリティを大きく向上させる素晴らしい技術です。

Splattop Secure WorkspaceでMFAを有効にする手順

- 右上のメニューをクリックして、ポータルの[MFA]ページにアクセスします。

- [新規追加]ボタンをクリックします。

- 希望する認証方法を選択します:TOTP または SMS。

- 画面上の指示に従って、セットアッププロセスを完了します。

- MFA スイッチをオンにして有効にします。

MFAを有効にすると、ログインするたびに2番目の要素 (SMSコードまたはTOTPコード) を入力するように求められ、アカウントのセキュリティが確保されます。

MFAに関するトラブルシューティングのヒントやFAQは次の通りです。

- MFAを有効にしてもログインできない場合は、正しい第 2 要素を入力していることを確認してください。それでも問題が発生する場合は、管理者に連絡してアカウントをリセットしてください。

- MFA方法はいつでも変更できます。ポータルの[MFA]ページにアクセスし、現在の方法を削除し、新しい優先方法を選択します。

- 携帯電話を紛失した場合には、バックアップとして設定した別のMFA 方法を利用できます。複数のMFA方法がない場合は、管理者に問い合わせてMFA設定をリセットしてください。

MFAを有効にして適切に構成することで、Splashtop Secure Workspaceのセキュリティを強化し、アカウントと貴重なリソースを確実に保護できます。