コネクタ

Splashtop Secure Workspaceコネクタは、プライベートアプリケーションやリソースがファイアウォールで保護された内部ネットワーク内にある場合でも、それらをSplashtop Secure Workspaceに安全に接続するソリューションを提供します。これにより、在宅勤務の従業員、旅行者、パートナー、ベンダー、委託業者などのリモートユーザーが必要なプライベートアプリケーションやリソースに安全にアクセスできます。

プライベートアプリケーションへのセキュアなアクセス

多くの組織では、内部プライベートネットワークはファイアウォールによって保護されており、外部ユーザーからのプライベートアプリケーションへのアクセスが制限されています。ただし、Splashtop Secure Workspace コネクタを内部ネットワーク内のコンピュータにインストールすることで、パブリックにルーティング可能なIPアドレスを使用せずに、安全な接続を確立できます。このコネクタは軽量デーモンとして機能し、プライベートリソースとSplashtop Secure Workspace Global Edge Networkとの間に暗号化されたトンネルを作成します。このセキュアなトンネルは、HTTP、SSH、リモートデスクトップ、Telnet、FTPなどのさまざまなTCPベースのプロトコルをサポートし、データの安全な転送を保証し、リソースを潜在的なセキュリティ脅威から保護します。

柔軟な導入オプション

Splashtop Secure Workspaceコネクタは、特定のニーズに合わせた柔軟な導入オプションを提供します。コネクタは、Mac OS、Windows、またはLinuxコンピュータにインストールできます。好みの構成に応じて、サービスデーモン、システムサービス、Dockerコンテナー、またはLinux Kubernetesポッドとして実行できます。この汎用性により、既存のインフラストラクチャへのシームレスな統合が可能になり、最適なパフォーマンスと互換性が確保されます。

プライベートリソースの検出

コネクタには、内部ネットワークで実行されているプライベートリソースやアプリケーションを検出する強力な機能が含まれています。コネクタはプライベートネットワークをスキャンし、これらのリソースを識別して、Splashtop Secure Workspaceからアクセス可能にします。これにより、プライベートリソースの管理とアクセスのプロセスが簡素化され、管理者とエンドユーザーの両方の生産性と効率が向上します。

コネクタクラスタによる拡張性と耐障害性

スケーラビリティ、回復性、および負荷分散を実現するために、コネクタは単一インスタンスコネクタとして、またはコネクタクラスタの一部としてデプロイできます。コネクタクラスタは柔軟性を提供し、複数のインスタンスにトラフィックを効率的に分散することで、プライベートアプリケーションの高可用性と最適なパフォーマンスを確保します。

結論として、Splashtop Secure Workspace Connectorは、プライベートアプリケーションとリソースをSplashtop Secure Workspaceに安全かつ柔軟に接続するためのソリューションを提供します。さまざまなデプロイオプションのサポート、プライベートリソースの検出、リモートアクセス用の安全なトンネルの確立機能により、コネクタは生産性を向上させ、セキュリティを損なうことなくリモート作業を可能にします。

コネクタのデプロイ

Splashtop Secure Workspaceのコネクタは、外部システムやサービスとの統合を可能にし、プラットフォームの機能を強化します。コネクタをデプロイするには、次のステップに従います。

ステップ1:Deploymentセクションへのアクセス

- 認証情報を使用して、Splashtop Secure Workspaceのスーパー管理者アカウントまたは組織管理者アカウントにログインします。

- ログインしたら、[デプロイ]メニューに移動し、[コネクタ]を選択します。

ステップ2:コネクタの追加

- [ コネクタ]セクションで、[コネクタの追加 ]ボタンを見つけます。

- ボタンをクリックして、コネクタのデプロイプロセスを開始します。

ステップ3:デプロイ

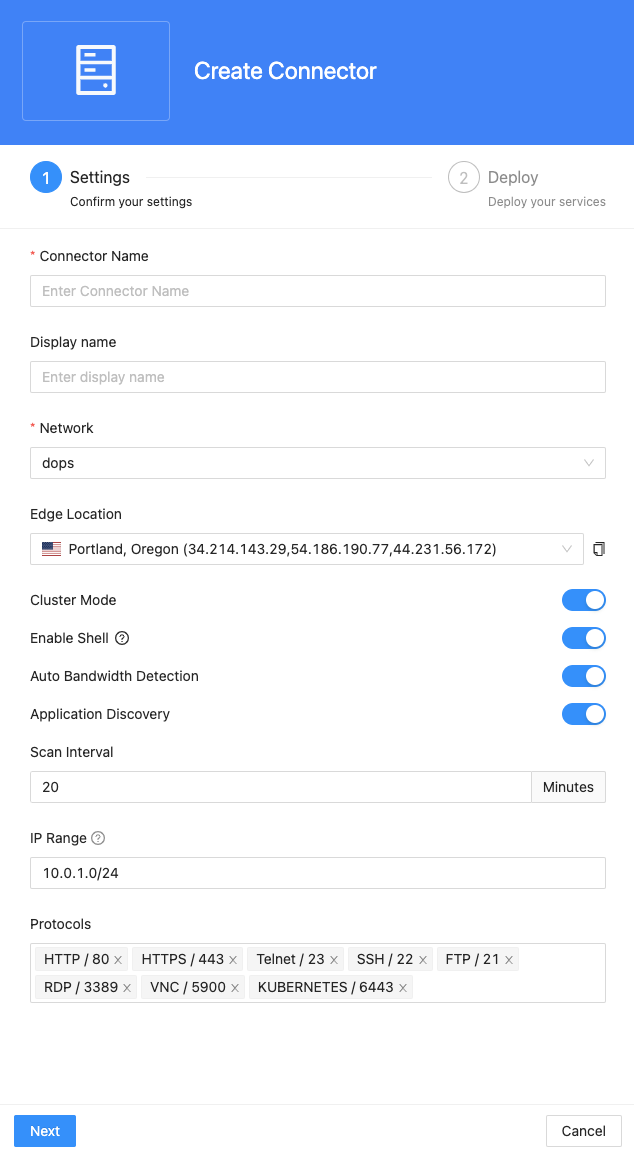

コネクタについて、次の詳細を指定する必要があります。

- コネクタ名: コネクタの一意の名前を入力します。

- 表示名: 必要に応じて、コネクタの表示名を指定します。

- ネットワーク: コネクタに適切なネットワークを選択します。

- エッジ位置: コネクタの目的のエッジ位置を指定します。

- クラスタモード: コネクタをクラスタモードで実行し、複数のコネクタインスタンスで高可用性を実現する場合は、このオプションを有効にします

-

シェルを有効にする: このスイッチを切り替えて、デプロイされたコネクタにコネクタシェルアクションを追加します。これにより、コネクタがデプロイされているホストで、コネクタをデプロイしたユーザーの資格情報を使用して、コマンドラインインターフェイス(シェル)を実行できます。

注: この機能は、Windows にデプロイされたコネクタでは使用できません - 自動帯域幅検出: コネクタの自動帯域幅検出を有効にするか無効にするかを選択します。

-

アプリケーション検出:

スキャン間隔 (分単位): アプリケーション検出スキャンを実行する間隔を指定します。

IP範囲:CIDR形式(例:192.168.20.0/24)、IP範囲形式(例:192.168.20.0-192.168.20.100)、または静的IP形式(例:192.168.20.0)をカンマで区切って定義します。

プロトコル:システムの組み込みプロトコル(DNS/53、HTTP/80など)から選択するか、スキャンする特定のポートをカンマで区切って指定します。

2.デプロイメント方法の選択

特定の環境 (OS、Kubernetes、または Docker) の CLI コマンドを使用して、コネクタのインストールと実行に必要なコマンドを実行します。

- コネクタをオペレーティング システムに直接デプロイする場合は、OS (Windows、macOS、Linux) に基づいて次のいずれかのタブを選択し、対応するコマンド ラインをコピーして OS で実行してください。

- または、Docker を使用してコネクタをデプロイすることもできます。 [Docker ]タブからコマンドラインをコピーし、Dockerがインストールされているホストで実行します。

- また、Helm を使用して Kubernetes にコネクタをデプロイするオプションも提供しています。対応するコマンドラインは [Helm] タブにあります。

- [CLI] タブでは、Windows、macOS、Linux のサービス デーモンとしてコネクタを実行するためのコマンド ラインを提供します。

3.CLI コマンドが実行されると、Web ページにコネクタのデプロイのステータスが表示されます。クラスタモードが有効になっている場合は、コネクタクラスタに最大 5 つのインスタンスを追加できます。

ステップ4:完了と検証

コネクタのデプロイ プロセスが完了したら、コネクタが正常にインストールされ、機能していることを確認できます。コネクタが Splashtop Secure Workspace Connector セクション内のデプロイされたコネクタのリストに表示されていることを確認します。

コネクタ ログ コレクション

Splashtop Secure Workspace Connector のトラブルシューティングのためにログを収集する必要がある場合は、状況に応じて Web コンソールから直接ログをアップロードするか、手動でログを収集できます。

オプション 1: Web コンソール経由でログをアップロードします(推奨)

コネクタが実行中でアクセス可能な場合:

1.SSW Web コンソールに移動し、[デプロイメント] → [コネクタ] ページを開きます。

2.コネクタを選択し、[アクション] 列の「ログをアップロード」ボタンをクリックしてください。

3.ログが正常にアップロードされた後、サポートチームに組織IDとコネクタ名をご提供ください。これにより、問題の特定をお手伝いできます。

オプション 2: 手動ログ収集

コネクタがログをアップロードできない場合(例:起動時やアップグレード時の問題など)、お使いのオペレーティングシステムまたは展開方法に応じて、以下の手順に従ってください。

Windows ログの収集

ログの場所を確認する

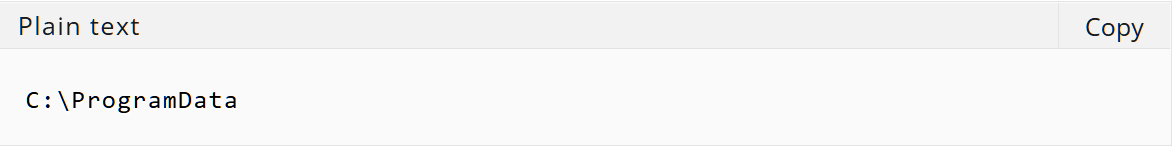

1.ファイル エクスプローラーを開きます。

2.次のディレクトリに移動します

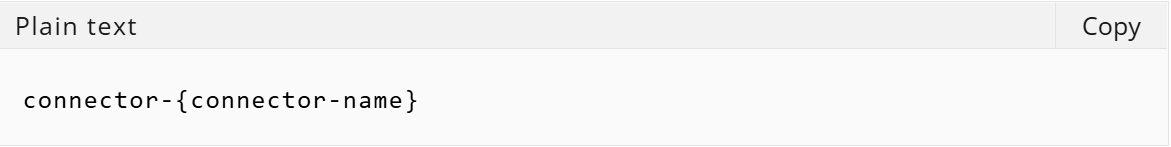

3.コネクタの名前が付いたフォルダーを探してください。フォルダー名は次の形式に従います

例えば、コネクタ名が foobar である場合、フォルダー名は connector-foobar となります。

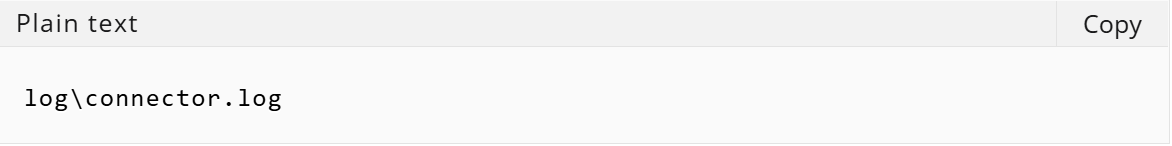

4.このフォルダー内にあるログディレクトリを探してください。

5.収集するメインログファイルは次のとおりです

ログの圧縮と送信

ログの場所を確認したら:

1.ログフォルダーを右クリックします。

2.「送る」>「圧縮(ZIP)フォルダー」を選択します。

3.圧縮したファイルをサポートに送信するか、チケットに添付してください。

MacOS ログの収集

ログの場所を確認する

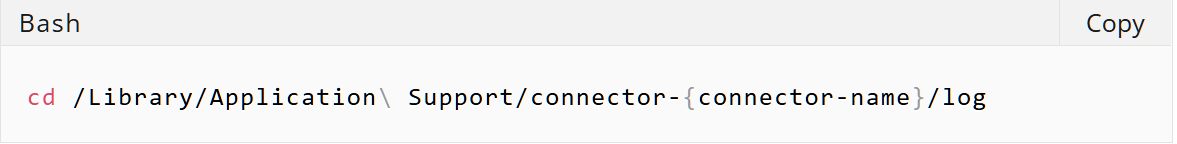

1.ターミナルアプリケーションを開きます。

2.コネクタのログディレクトリに移動します:

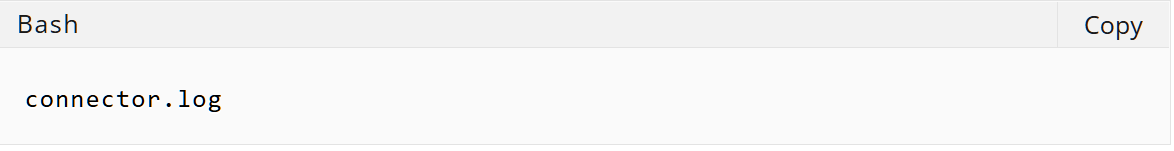

3.主要なログファイルを特定する

ログの圧縮と送信

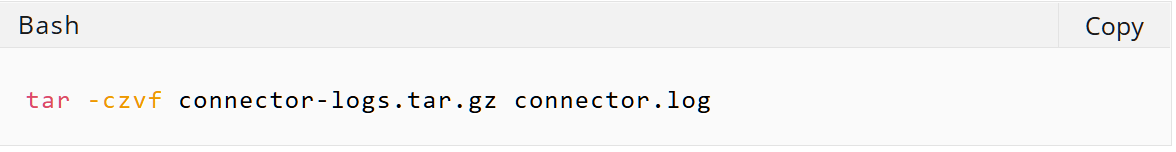

サポート用にログを準備するには:

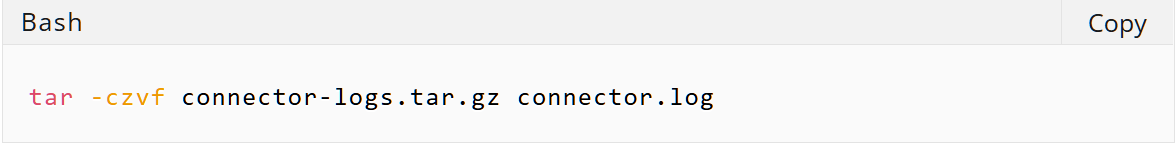

1.以下のコマンドを実行して圧縮アーカイブを作成します:

2.サポートチケットにconnector-logs.tar.gzを添付するか、サポート宛てに送信してください。

Linux ログ収集

ログの場所を確認する

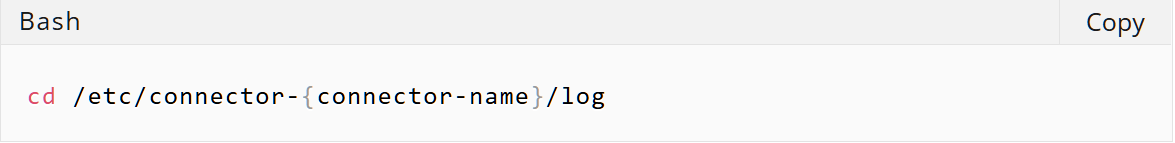

1.ターミナルを開きます。

2.コネクタのログディレクトリに移動します

3.メインのログファイルを特定する

ログの圧縮と送信

サポート用にログをパッケージ化するには:

1.次のコマンドを実行します

2.connector-logs.tar.gz をサポートチケットに添付するか、サポート宛てに送信してください。

Docker ログ収集

Docker を使用してコネクタをデプロイした場合、以下の方法でログを収集できます

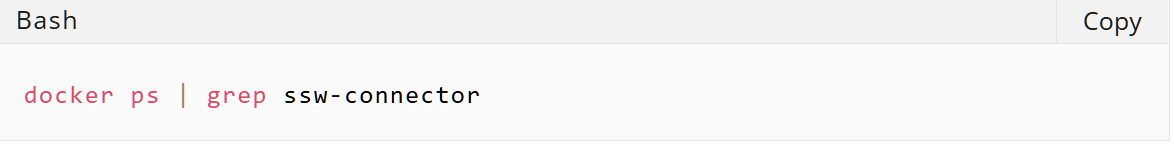

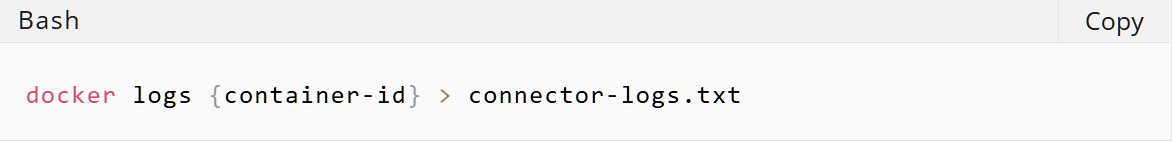

実行中のコンテナからログを取得する

1.実行中のコンテナを特定します

2.コンテナからログを取得する

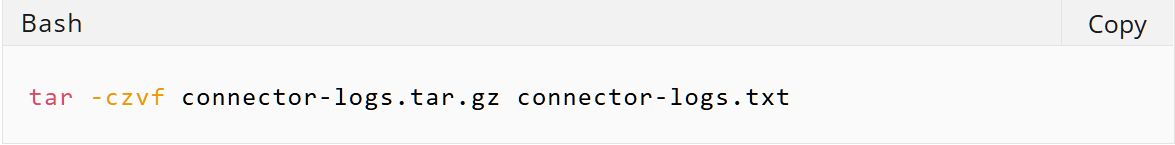

ログの圧縮と送信

1.ログファイルを圧縮します

2.サポートチケットにconnector-logs.tar.gzを添付するか、サポート宛てに送信してください。

Helm ログ収集

Helm を使用してコネクタをデプロイした場合、以下の手順でログを収集します:

Kubernetes ポッドからのログの取得

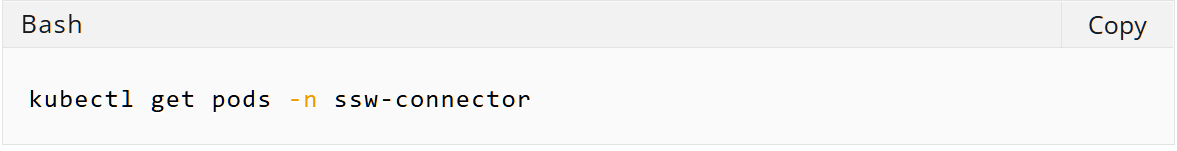

1.実行中のポッド一覧を表示

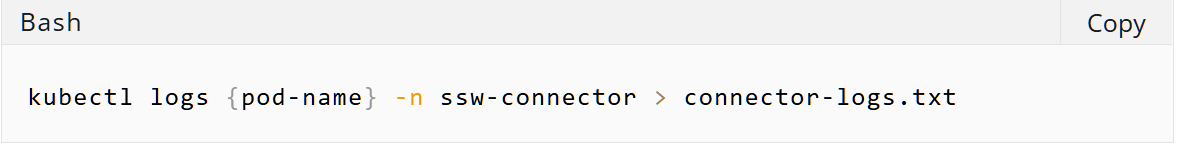

2.コネクタ ポッドからのログを取得

ログの圧縮と送信

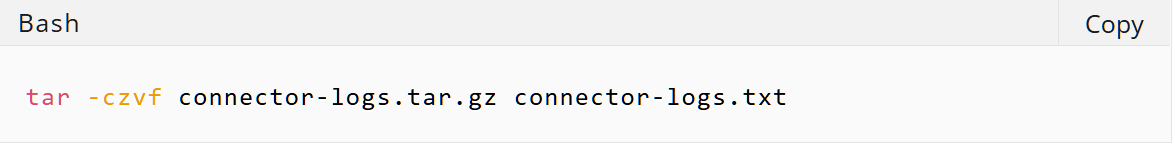

1.ログファイルを圧縮します

2.サポートチケットにconnector-logs.tar.gzを添付するか、サポート宛てに送信してください。

追加の注意事項

・コネクタをアンインストールする前に、ログの収集が完了していることを確認してください。

・問題が発生した場合、追加のデバッグのためにシステムログ(Windows イベント ビューアーのログ、MacOS コンソールのログ、または Linux の syslog)も収集してください。

・ログが過大の場合、送信前に分割することを検討してください。

コネクタのアンインストール

何らかの理由でコネクタをアンインストールする必要がある場合は、以下の手順に従ってください。

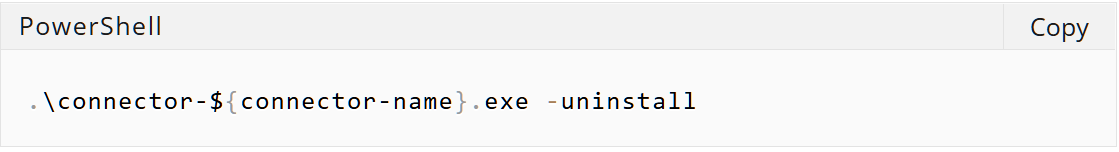

Windowsでのコネクタのアンインストール

Windows オペレーティング システムでコネクタをアンインストールする手順は次のとおりです。

-

コネクタのインストールディレクトリにアクセスします。

・管理者権限でPowerShellターミナルウィンドウを開きます。

・コネクタを最初にデプロイしたディレクトリに移動します。 -

コネクタバイナリを見つけます。

デプロイメント・ディレクトリ内で .\connector-${connector-name}.exe という名前のバイナリ・ファイルを検索します。 -

アンインストールコマンドを実行します。

昇格された権限でアンインストールコマンドを実行します。

${connector-name} は、Web サイトにコネクタをデプロイしたときに指定したコネクタ名に置き換えてください。このコマンドは、システムからコネクタを削除します。

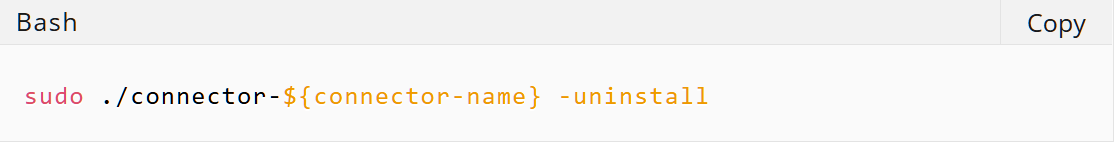

MacOSでのコネクタのアンインストール

MacOSオペレーティングシステムでコネクタをアンインストールする手順は次のとおりです。

-

コネクタのインストールディレクトリにアクセスします。

・ターミナルウィンドウを開きます。

・コネクタを最初にデプロイしたディレクトリに移動します。 -

コネクタバイナリを見つけます。

デプロイメント・ディレクトリ内で ./connector-${connector-name} という名前のバイナリ・ファイルを検索します。 -

アンインストールコマンドを実行します。

昇格された特権 ( sudo の使用など) でアンインストール コマンドを実行します。

${connector-name} は、Web サイトにコネクタをデプロイしたときに指定したコネクタ名に置き換えてください。このコマンドは、システムからコネクタを削除します。

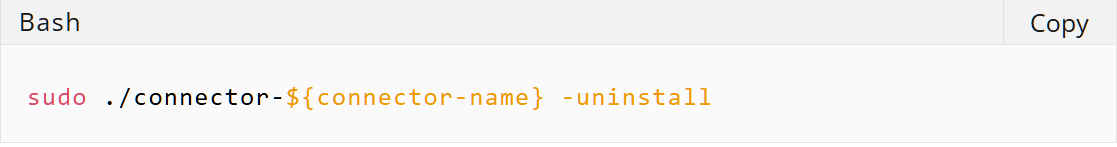

Linuxでのコネクタのアンインストール

Linux オペレーティング システムでコネクタをアンインストールする手順は次のとおりです。

-

コネクタのインストールディレクトリにアクセスします。

・ターミナルウィンドウを開きます。

・コネクタを最初にデプロイしたディレクトリに移動します。 -

コネクタバイナリを見つけます。

デプロイメント・ディレクトリ内で ./connector-${connector-name} という名前のバイナリ・ファイルを検索します。 -

アンインストールコマンドを実行します。

昇格された特権 ( sudo の使用など) でアンインストール コマンドを実行します。

${connector-name} は、Web サイトにコネクタをデプロイしたときに指定したコネクタ名に置き換えてください。このコマンドは、システムからコネクタを削除します。

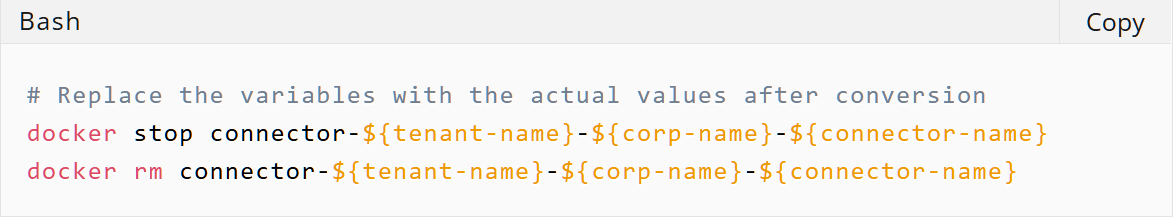

Dockerのアンインストール

Docker を使用して Splashtop Secure Workspace Connector をインストールした場合は、次の手順に従ってアンインストールします。

1.Dockerコンテナを停止して削除します。

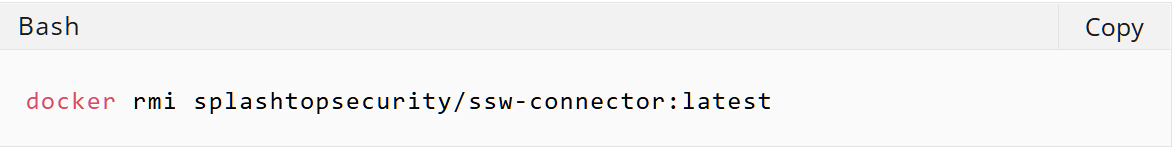

2.Docker イメージをアンインストールします。

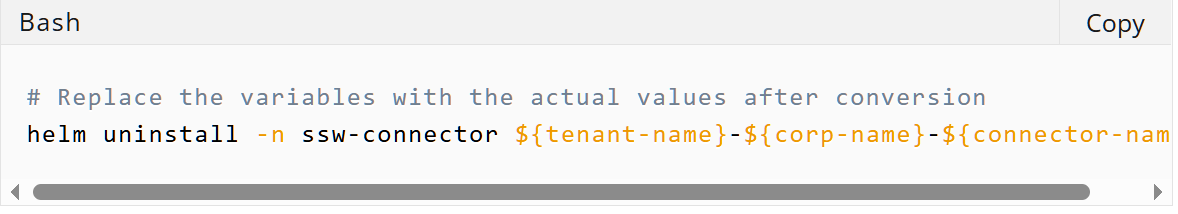

Helm のアンインストール

Helm を使用して Splashtop Secure Workspace Connector をインストールした場合は、次の手順に従ってアンインストールします。

1.helm uninstall コマンドを実行します。

注:

- コネクタがクラスタモードでデプロイされた場合は、インスタンスごとにアンインストールプロセスを繰り返します。

- 変換後は、 ${tenant-name} ${corp-name} ${connector-name} を対応する値に置き換えて、英数字とハイフンのみが保持され、最初の 8 文字に切り捨てられるようにしてください。

-

ウェブサイトのステータスを確認してください。

アンインストール後も、コネクタが Web サイトに表示され、ステータスが「切断」に変わる場合があります。

再デプロイするか、Web サイトから完全に削除するかを選択できます。

ネットワーク構成

Splashtop Secure Workspace のネットワークは、抽象化レイヤーを作成する仮想概念です。データは同じネットワーク内のコネクタ間で交換できますが、ネットワーク自体は互いに分離されています。

ステップ 1: ネットワーク設定へのアクセス

- 資格情報を使用して、Splashtop Secure Workspace のスーパー管理者アカウントまたは組織管理者アカウントにログインします。

- ログインしたら、[ デプロイ ] メニューに移動します。

- メニューから [コネクタ ] オプションを選択します。

- [ ネットワーク ]ボタンをクリックして、ネットワーク構成設定にアクセスします。

ステップ2:デフォルトネットワーク

デフォルトでは、ネットワークは組織の ID の名前で組織内にすでに作成されています。このデフォルト ネットワークは、組織の基本ネットワークとして機能します。

ステップ 3: ネットワークの管理

-

新しいネットワークを作成する: [ ネットワークの追加 ] ボタンをクリックして、新しいネットワークを作成します。ネットワークの一意の名前を指定します。

・ネットワーク名: ネットワークのわかりやすい名前を指定します。

・タグ: 必要に応じて、タグを追加してネットワークを分類および整理します。

・説明: ネットワークの追加情報または説明を入力します。 - ネットワークの編集: ネットワークを作成したら、ネットワーク名、タグ、説明などの設定を編集できます。これにより、必要に応じてネットワーク設定を変更および更新できます。

- ネットワークの削除: 必要に応じて、不要になったネットワークを削除できます。ネットワークを削除すると、関連するすべての設定と接続が削除されることに注意してください。

ステップ 4: 設定の保存と適用

要件に従ってネットワーク設定を構成したら、入力した情報を確認して正確性を確認します。[ 保存 ]ボタンをクリックして、ネットワーク設定の変更を保存して適用します。

ステップ5:確認

ネットワーク設定の変更が適用されたら、組織のネットワーク内の機能と接続性を確認します。同じネットワーク内のコネクタが、他のネットワークからの分離を維持しながら、通信およびデータを交換できることを確認します。

SSWデスクトップアプリでのアプリケーションの検出

Splashtop Secure Workspace (SSW) デスクトップアプリでアプリケーションを検出すると、ワークスペースに新しいアプリケーションを簡単に追加できます。以下の手順に従って、SSWデスクトップアプリを使用してアプリケーションを見つけてください。

ステップ1:SSWデスクトップアプリを起動する

1.コンピューターでSSWデスクトップアプリを開きます。

2.資格情報を使用してSSWアカウントにログインします。

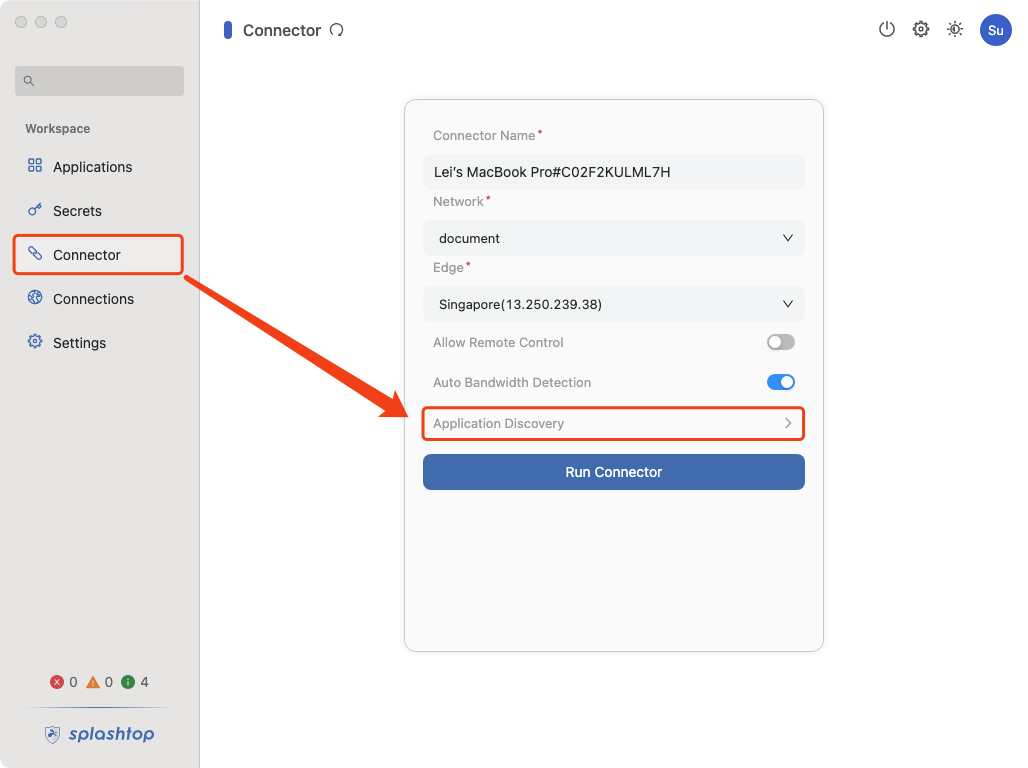

ステップ2:[コネクタ]タブに移動します

1.SSW デスクトップアプリで、[ コネクタ ] タブをクリックします。

2.これにより、新しいアプリケーションを発見できるコネクタセクションに移動します。

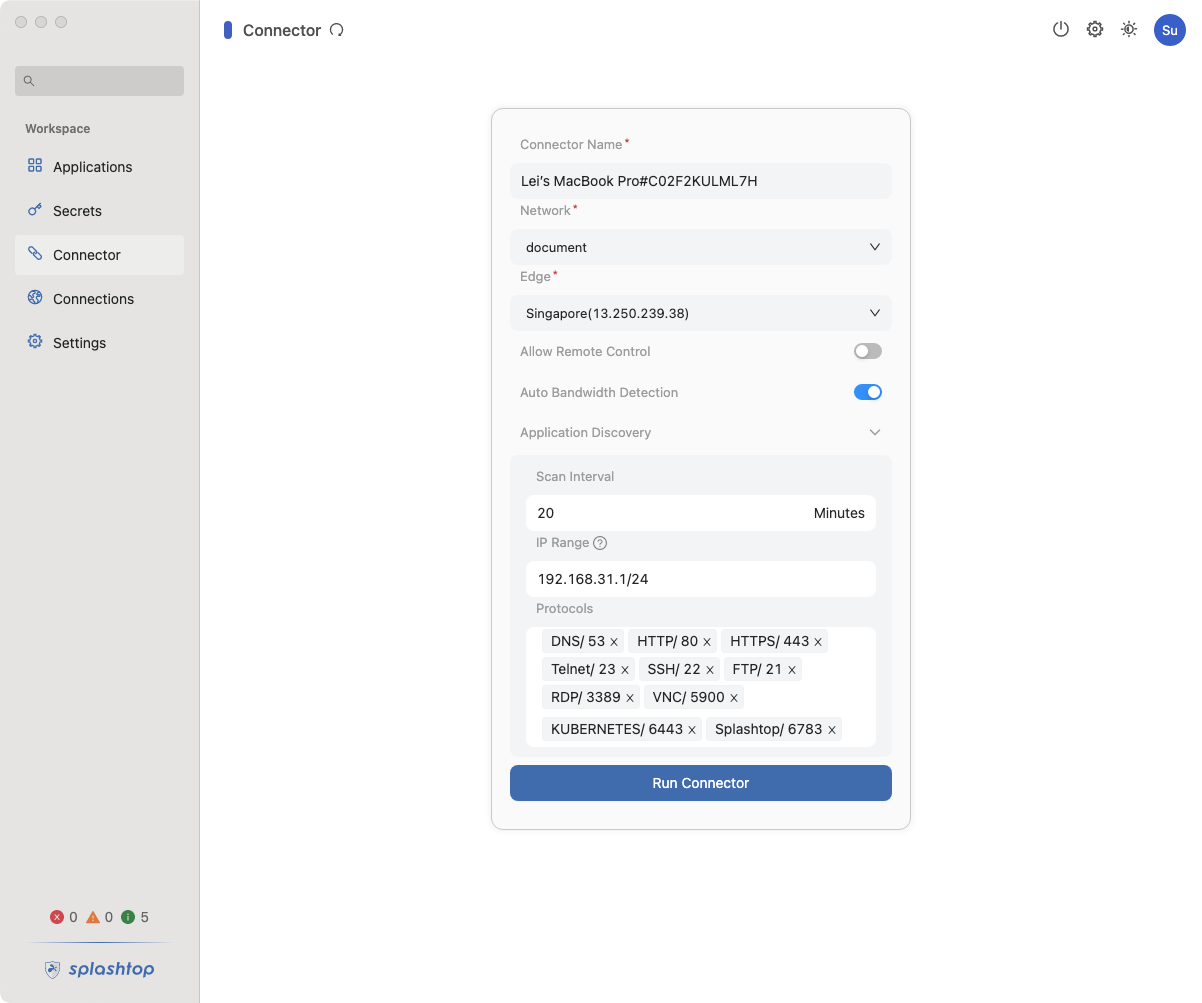

ステップ 3: アプリケーション検出設定を構成する

1.[Application Discovery] セクションまで下にスクロールします。

2.アプリケーション検出プロセスに必要な スキャン間隔、 IP 範囲、 およびプロトコル を設定します。

- スキャン間隔 (分単位): アプリケーション検出スキャンを実行する間隔を指定します。

- IP範囲:CIDR形式(例:192.168.20.0/24)、IP範囲形式(例:192.168.20.0-192.168.20.100)、または静的IP形式(例:192.168.20.0)をカンマで区切って定義します。

- プロトコル: システムの組み込みプロトコル ({“protocol”:”DNS”,”port”:”53″},{“protocol”:”HTTP”,”port”:”80″} など) から選択するか、スキャンする特定のポートをカンマで区切って指定します。

3.[コネクタの実行]ボタンをクリックして、コネクタを開始します

4.コネクタの状態が [接続済み] に変わるのを待ちます

ステップ4:アプリケーションの検出

- コネクタが接続されたら、コネクタ ページの [Discover Applications ] ボタンをクリックします。

- SSWデスクトップアプリは、構成された設定に基づいて利用可能なアプリケーションを検出するためのスキャンを開始します。

ステップ 5: 検出されたアプリケーションを確認する

- コネクタが接続されたら、[Application Discovery] セクションの [Discover Applications ] ボタンをクリックします。

- SSWデスクトップアプリは、構成された設定に基づいて利用可能なアプリケーションを検出するためのスキャンを開始します。

- スキャンが完了すると、SSWデスクトップアプリに検出されたアプリケーションのリストが表示されます。

- 検出されたアプリケーションのリストを確認します。

- 追加するアプリケーションごとに、その横にあるチェックボックスを選択します。

- 必要に応じて、アプリケーション名の横にあるボタンをクリックして編集することで、 アプリケーション名 を更新できます。

- 必要に応じて、ドロップダウンメニューから [割り当てられたグループ ]を選択して、アプリケーションを組織内の特定のグループに割り当てます。

- 選択したら、[ 追加 ]ボタンをクリックして、選択したアプリケーションをSSWワークスペースに追加します。

- 追加されたアプリケーションには、[アプリケーション]タブからアクセスできます。

ステップ 6: 検出されたアプリケーションを追加する

- SSWデスクトップアプリでアプリケーションが検出されたら、Webポータルでそれらを管理できます。